در دنیای شبکههای کامپیوتری، ارتباط میان دستگاهها بدون وجود پروتکلهای ارتباطی تقریباً غیرممکن است. یکی از پروتکلهای حیاتی که در پسزمینهی هر ارتباط IP فعالیت میکند و بسیاری از کاربران از وجودش بیخبرند، ARP یا Address Resolution Protocol است. این پروتکل کوچک اما مهم، مسئول تبدیل آدرسهای منطقی (IP) به آدرسهای فیزیکی (MAC) است و در واقع پلی میان دو لایهی کلیدی شبکه محسوب میشود.

در هر زمانی که سیستم یا دستگاهی در شبکه میخواهد با دستگاه دیگری ارتباط برقرار کند، باید بداند دادهها را دقیقاً به کدام کارت شبکه ارسال کند. آدرس IP برای شناسایی منطقی دستگاهها کاربرد دارد، اما در سطح سختافزاری، دستگاهها فقط با آدرس MAC یکدیگر را میشناسند. اینجاست که نقش ARP حیاتی میشود.

مدیریت صحیح این پروتکل در پروژههای پشتیبانی شبکه اهمیت ویژهای دارد، زیرا موجب حفظ امنیت، پایداری ارتباط و کاهش مشکلات شبکه میشود. در ادامهی این مقاله از متااندیش ، با جزئیات کامل بررسی میکنیم که ARP چیست و در کدام لایه از شبکه کار میکند، چگونه آدرس IP را به MAC تبدیل میکند، جدول ARP چه کاربردی دارد و چگونه از حملات خطرناکی مانند ARP Spoofing جلوگیری میشود.

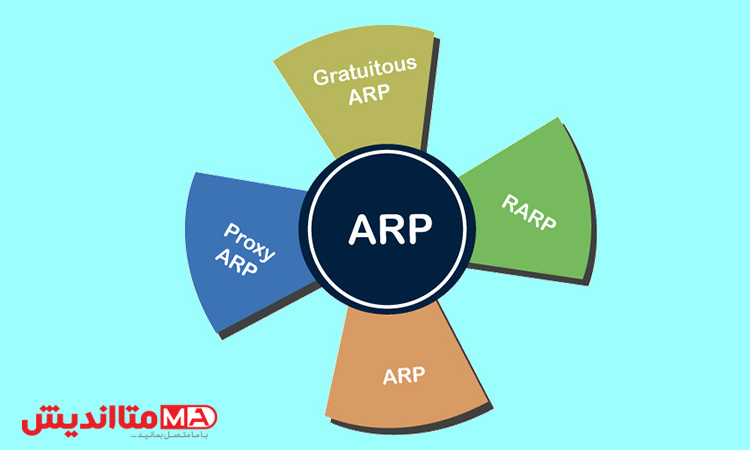

ARP چیست و در کدام لایه شبکه کار میکند؟

ARP پروتکلی است که وظیفه تبدیل آدرس IP (لایه ۳) به آدرس سختافزاری یا MAC (لایه ۲) را در شبکههای محلی بر عهده دارد تا دادهها به مقصد فیزیکی درست برسند.

وقتی دستگاهی آدرس IP مقصد را دارد اما آدرس MAC آن را نمیداند، یک درخواست عمومی ارسال میکند تا دستگاه صاحب آن IP، آدرس سختافزاری خود را اعلام کند. در نهایت، این تناظرها در جدولی به نام ARP Cache ذخیره میشوند تا در ارتباطات بعدی، نیازی به تکرار این فرآیند و ایجاد ترافیک اضافی در شبکه نباشد.

ARP یا Address Resolution Protocol یکی از پروتکلهای پایهای در معماری شبکه است که برای یافتن آدرس فیزیکی (MAC) یک دستگاه بر اساس آدرس IP آن استفاده میشود. به بیان ساده، وقتی سیستم شما بخواهد دادهای را به دستگاهی دیگر در همان شبکه ارسال کند، ARP وظیفه دارد بگوید این آدرس IP مربوط به کدام کارت شبکه (MAC Address) است.

از نظر مدل OSI، ARP در مرز میان لایهی دوم (Data Link) و لایهی سوم (Network Layer) فعالیت میکند. زیرا باید بتواند آدرسهای IP (که در لایهی شبکه استفاده میشوند) را به آدرسهای MAC (که در لایهی پیوند داده مورد استفادهاند) ترجمه کند.

فرآیند ARP کاملاً خودکار انجام میشود و برای کاربران قابل مشاهده نیست، اما در پشتصحنه، هر بار که یک دستگاه تلاش میکند با IP جدیدی در همان شبکه ارتباط برقرار کند، یک پرسوجوی ARP انجام میشود. این پرسوجو معمولاً با ارسال یک پیام ARP Request به صورت Broadcast در شبکه انجام میشود تا همهی دستگاهها آن را دریافت کنند. سپس دستگاهی که IP موردنظر متعلق به آن است، با ARP Reply پاسخ میدهد و آدرس MAC خود را اعلام میکند.

این مکانیسم ساده اما مؤثر، اساس عملکرد بسیاری از ارتباطات داخلی شبکه است. اگر ARP کار نکند یا جدول آن دچار خطا شود، حتی سادهترین ارتباطها در شبکه از کار میافتند. به همین دلیل در پروژههای خدمات شبکه سازمانی، کارشناسان هنگام راهاندازی شبکههای جدید یا عیبیابی، وضعیت عملکرد ARP را بهدقت بررسی میکنند تا هیچ ناسازگاری یا خطای ترجمه در آن وجود نداشته باشد.

چگونه ARP آدرس IP را به MAC تبدیل میکند؟

برای درک بهتر عملکرد ARP، باید ببینیم دقیقاً در زمان ارسال داده چه اتفاقی میافتد. تصور کنید کامپیوتر A قصد دارد دادهای به کامپیوتر B با آدرس IP مشخص بفرستد. در مرحلهی اول، سیستم A بررسی میکند که آیا آدرس IP مقصد در همان شبکه محلی است یا خیر.

اگر پاسخ مثبت باشد، باید بداند MAC مربوط به آن IP چیست تا بتواند بسته را به مقصد برساند.اگر این آدرس MAC قبلاً در حافظهی سیستم (جدول ARP) ذخیره نشده باشد، کامپیوتر A یک پیام ARP Request به صورت Broadcast در شبکه ارسال میکند. این پیام شامل IP مقصد است و از همهی دستگاههای موجود در شبکه میپرسد: «کدامیک از شما این IP را دارید؟»

وقتی دستگاه B که مالک IP مورد نظر است، این پیام را دریافت میکند، پاسخ میدهد: این IP متعلق به من است و MAC من فلان است. سپس کامپیوتر A این پاسخ را در جدول ARP خود ذخیره میکند تا برای ارتباطهای بعدی نیاز به پرسوجوی مجدد نداشته باشد.

از این لحظه به بعد، تا زمانیکه ورودی مربوطه در جدول ARP معتبر باشد، تمام ارتباطات میان این دو دستگاه بدون Broadcast و بهصورت مستقیم انجام میشود. این فرآیند علاوه بر افزایش سرعت، ترافیک غیرضروری در شبکه را نیز کاهش میدهد.

در پشتیبانی شبکههای سازمانی، کارشناسان از ابزارهایی مانند arp -a یا نرمافزارهای مانیتورینگ برای مشاهده و تحلیل این جدول استفاده میکنند. هرگونه ناهماهنگی میان IP و MAC میتواند نشانهای از خطای پیکربندی یا حتی حملهی سایبری باشد.به همین دلیل، در پروژههای حرفهای راهاندازی شبکه، تنظیمات مربوط به Cache ARP و مدتزمان نگهداری ورودیها (TTL) با دقت تعیین میشود تا هم عملکرد بهینه حفظ شود و هم خطر حملات کاهش یابد.

جدول ARP چیست و چه زمانی بهروزرسانی میشود؟

هر دستگاه شبکه، از جمله کامپیوترها، روترها و سوییچها، دارای یک حافظهی موقت به نام جدول ARP (ARP Table) است. این جدول مجموعهای از نگاشتها یا ارتباطهای میان آدرسهای IP و آدرسهای MAC است. در واقع، وقتی دستگاهی از طریق ARP آدرس فیزیکی مقصد را یاد میگیرد، آن را در این جدول ذخیره میکند تا در آینده نیازی به ارسال پرسوجوی مجدد نباشد.

ورودیهای جدول ARP معمولاً شامل سه ستون اصلی هستند:

آدرس IP، آدرس MAC متناظر و وضعیت (Static یا Dynamic).

ورودیهای Dynamic بهصورت خودکار و موقت ایجاد میشوند و پس از گذشت زمان مشخصی (معمولاً چند دقیقه تا چند ساعت) در صورت عدم استفاده حذف میشوند. در مقابل، ورودیهای Static بهصورت دستی توسط مدیر شبکه وارد میشوند و تا زمانیکه حذف نشوند، ثابت باقی میمانند.

بهروزرسانی جدول ARP زمانی انجام میشود که دستگاه جدیدی وارد شبکه شود، آدرس IP جدیدی تخصیص داده شود یا پاسخ ARP تازهای دریافت گردد. در محیطهای پویا مانند سازمانهای بزرگ، این فرآیند دائماً در حال انجام است.

در سیستمهای مدیریتی خدمات پشتیبانی شبکه، بررسی جدول ARP یکی از ابزارهای حیاتی برای عیبیابی ارتباطات است. برای مثال، اگر کاربری نتواند به سرور داخلی دسترسی پیدا کند، ممکن است دلیل آن نگاشت نادرست در جدول ARP باشد. در این شرایط، پاکسازی جدول با دستور arp -d و ارسال مجدد درخواست میتواند مشکل را حل کند.

در پروژههای راهاندازی شبکههای حساس، معمول است که برخی از ورودیهای حیاتی (مثل آدرس روتر یا دروازهی اصلی شبکه) بهصورت Static ثبت شوند تا از بروز اختلال جلوگیری شود. این کار باعث میشود حتی در صورت بروز تغییرات ناگهانی یا Broadcastهای غیرمجاز، مسیرهای اصلی ارتباط از بین نروند.در نهایت، جدول ARP را میتوان مغز کوچک شبکه در نظر گرفت — جایی که اطلاعات حیاتی ارتباطات محلی نگهداری میشود و کوچکترین خطا در آن میتواند کل عملکرد شبکه را مختل کند.

حمله ARP Spoofing و روش جلوگیری از آن

هرچند ARP یکی از پروتکلهای کلیدی در شبکه است، اما یک نقطهضعف اساسی دارد: این پروتکل هیچگونه مکانیزم احراز هویت ذاتی ندارد. یعنی هر دستگاهی میتواند پاسخ ARP ارسال کند و ادعا کند که صاحب یک IP خاص است. این نقص، زمینهساز یکی از خطرناکترین حملات سایبری در لایهی دوم شبکه است: ARP Spoofing یا ARP Poisoning.

در این نوع حمله، مهاجم با ارسال پاسخهای جعلی ARP، دستگاهها را فریب میدهد تا تصور کنند آدرس MAC او متعلق به یک دستگاه معتبر (مثلا روتر یا سرور) است. در نتیجه، تمام ترافیک میان کاربران و مقصد واقعی از طریق سیستم مهاجم عبور میکند. مهاجم در این حالت میتواند دادهها را شنود، تغییر یا حتی مسدود کند.

این نوع حمله یکی از تهدیدات جدی برای شبکههای داخلی است و اگر کنترل نشود، ممکن است به افشای رمزهای عبور، سرقت دادههای حساس و حملات Man-in-the-Middle منجر شود.

برای جلوگیری از چنین حملاتی، متخصصان پشتیبانی شبکه و تیمهای امنیتی چندین روش پیشگیرانه را اجرا میکنند. یکی از رایجترین روشها، استفاده از Static ARP Entries برای دستگاههای حیاتی مانند روترها و سرورهاست تا پاسخهای جعلی نتوانند آنها را بازنویسی کنند.روش دیگر، استفاده از قابلیتهای امنیتی در سوییچها مانند Dynamic ARP Inspection (DAI) است که در بسیاری از برندهای پیشرفته شبکه (مانند Cisco) وجود دارد.

این قابلیت، تمام بستههای ARP را بررسی و فقط پاسخهایی را میپذیرد که با جدول DHCP و تنظیمات معتبر همخوانی دارند. در پروژههای راهاندازی شبکههای سازمانی امن، معمولاً فیلترینگ لایهی دوم و سیستمهای مانیتورینگ مداوم نیز به کار گرفته میشوند تا در صورت تشخیص هرگونه ترافیک مشکوک ARP، هشدار فوری صادر شود.

همچنین استفاده از نرمافزارهای مانیتورینگ مانند Wireshark یا ابزارهای ARP Watch به تیمهای خدمات پشتیبانی شبکه کمک میکند تا رفتار غیرعادی در ترافیک ARP را شناسایی کنند. بهعنوان مثال، اگر یک آدرس MAC بهطور ناگهانی برای چند IP مختلف گزارش شود، احتمال وقوع حمله وجود دارد. برای اطلاعات بیشتر و مطالعه سایر پروتکلهای حیاتی، میتوانید به بلاگ پروتکل های رایج شبکه و عملکرد آنها مراجعه کنید.

نتیجهگیری

پروتکل ARP، هرچند در ظاهر ساده است، اما یکی از حیاتیترین اجزای زیرساخت ارتباطی شبکههای امروزی به شمار میرود. بدون آن، هیچ دستگاهی نمیتواند مسیر فیزیکی برای ارسال داده پیدا کند و ارتباط میان سیستمها مختل میشود.در راهاندازی شبکههای سازمانی ، ARP نقشی بنیادین در عملکرد صحیح تجهیزات دارد. نگهداری سالم جدول ARP، مانیتورینگ Broadcastها و جلوگیری از حملات جعلی از جمله وظایفی است که تیمهای پشتیبانی شبکه باید بهطور مستمر انجام دهند.

در عصر شبکههای هوشمند، امنیت ARP دیگر صرفاً یک جزئیات فنی نیست، بلکه بخشی از استراتژی کلی امنیت شبکه محسوب میشود. همکاری با یک شرکت پشتیبانی شبکه متخصص میتواند اطمینان دهد که ARP بهدرستی پیکربندی و کنترل شده و هیچ مسیر غیرمجاز در ارتباطات داخلی شبکه باقی نماند.به زبان ساده، ARP همان مترجم پنهان شبکه است؛ بدون آن، زبان IP و MAC هرگز یکدیگر را درک نخواهند کرد.

سوالات متداول درمورد ARP

آیا ARP فقط در شبکههای محلی (LAN) کاربرد دارد؟

بله، ARP فقط در محدودهی شبکه محلی عمل میکند. در ارتباطات خارج از شبکه (مانند اینترنت)، روترها مسئول مسیریابی بستهها هستند و ARP در هر شبکه محلی بهطور جداگانه اجرا میشود.

چگونه میتوان جدول ARP را مشاهده کرد؟

در سیستمهای ویندوز با دستور arp -a و در لینوکس با دستور ip neigh show میتوان جدول ARP را دید. این کار معمولاً توسط تیم خدمات پشتیبانی شبکه برای عیبیابی ارتباطات انجام میشود.

تفاوت ARP و RARP چیست؟

در حالیکه ARP آدرس MAC را برای یک IP پیدا میکند، RARP (Reverse ARP) برعکس عمل میکند؛ یعنی از روی MAC، آدرس IP را شناسایی میکند. امروزه RARP تا حد زیادی با DHCP جایگزین شده است.

آیا ARP Spoofing در شبکههای بیسیم هم ممکن است؟

بله، چون شبکههای بیسیم نیز از لایههای دوم و سوم مشابه استفاده میکنند. بنابراین در شبکههای Wi-Fi نیز حملهی ARP Spoofing قابل انجام است، مگر اینکه تیم پشتیبانی شبکه از فیلترهای امنیتی و رمزنگاری مناسب استفاده کند.