NAT یا همان ترجمه آدرس شبکه مانند یک واسط هوشمند، آدرسهای خصوصی و داخلی دستگاههای شما را به یک آدرس عمومی معتبر تبدیل میکند تا بتوانید به اینترنت متصل شوید. این فناوری باعث میشود چندین دستگاه تنها با یک IP عمومی از اینترنت استفاده کنند و با پنهان کردن ساختار شبکه داخلی، امنیت را افزایش میدهد.

در دنیای شبکه، کمتر مفهومی به اندازه NAT همزمان ساده و در عین حال دردسرساز است. اگر فقط یک مودم خانگی دارید، شاید هیچوقت متوجه حضورش نشوید؛ اما به محض اینکه بخواهید در یک شرکت با ۵۰ پرسنل بعد از انجام راه اندازی شبکه ، سرور CRM را به بیرون پاپلیش کنید یا یک سیستم VoIP بدون قطعی راه بیندازید، NAT تبدیل به مهمترین دغدغه شما میشود.

واقعیت این است که ما سالهاست با کمبود آدرسهای IPv4 مواجهیم و NAT همان قهرمان خاموشی است که اینترنت را سرپا نگه داشته. این فناوری به ما اجازه میدهد صدها کلاینت داخلی از لپتاپ حسابداری گرفته تا دوربینهای انبار را تنها با یک IP معتبر به دنیای بیرون متصل کنیم.

اما داستان به همین سادگی نیست؛ پیکربندی اشتباه NAT میتواند امنیت شبکه را به خطر بیندازد یا باعث شود تماسهای تلفنی شرکت یکطرفه شوند.

در این مطلب، میخواهم فراتر از تعاریف تئوری، به این بپردازم که NAT در سناریوهای واقعی چطور کار میکند، چرا گاهی اوقات دشمن سرویسهای آنلاین شما میشود و چطور باید آن را در تجهیزاتی مثل میکروتیک یا سیسکو درست مدیریت کنید.

NAT در شبکه و اینترنت چیست؟

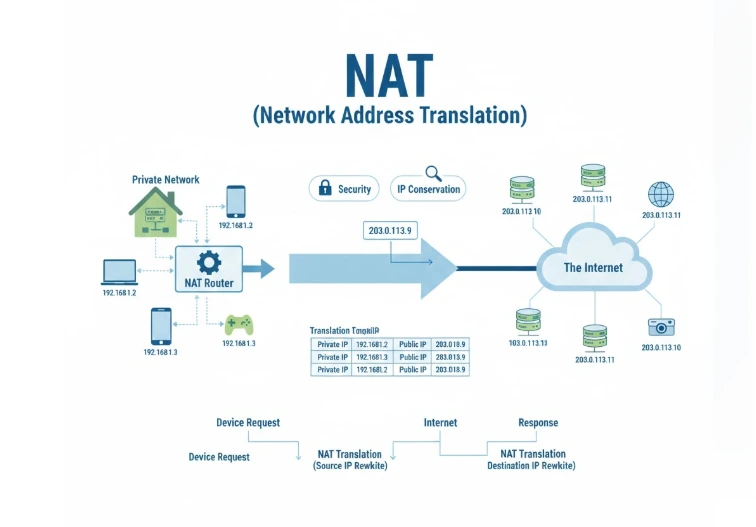

NAT فرایندی است که آدرسهای IP خصوصی در شبکه داخلی را به یک آدرس IP عمومی واحد تبدیل میکند تا دسترسی همزمان چندین دستگاه به اینترنت فراهم شود.

این تکنولوژی با پنهان کردن هویت واقعی دستگاهها در پشت روتر، علاوه بر حل چالش کمبود آدرسهای IPv4، امنیت شبکه را با جلوگیری از دسترسی مستقیم خارجی افزایش میدهد. به زبان ساده، NAT مانند یک واسطه عمل میکند که بستههای داده خروجی را با آدرس عمومی بازنویسی کرده و پاسخهای دریافتی را دقیقاً به دستگاه مبدا در شبکه محلی میرساند.

مکانیزم واقعی NAT: فراتر از یک ترجمه ساده

بیایید از مثالهای کلیشهای عبور کنیم. در سطح فنی، NAT یک عملیات دستکاری پکت است. وقتی کاربر شبکه داخلی مثلا با آیپی کد ۱۹۲.۱۶۸.۱.۵۰ درخواستی به گوگل میفرستد، روتر لبه شبکه قبل از ارسال بسته به اینترنت، هدر بسته را باز میکند، آدرس مبدأ را برمیدارد و آدرس پابلیک خودش مثلا ۸۹.x.x.x را جایگزین میکند.

نکته مهم اینجاست: روتر این تغییر را در دفترچهای به نام NAT Table یادداشت میکند تا وقتی گوگل پاسخ داد، بداند این بسته متعلق به کدام سیستم داخلی است. اگر این جدول پر شود یا درست مدیریت نشود، کاربران با کندی شدید یا قطعیهای عجیب مواجه میشوند؛ اتفاقی که معمولاً در مودمهای خانگی ضعیف وقتی تعداد کانکشنها بالا میرود، زیاد میبینیم.

انواع پیادهسازی NAT در پروژههای شبکه

در پروژههایی که ما برای راه اندازی شبکه سازمانها انجام میدهیم، معمولاً با سه سناریوی اصلی روبرو هستیم. انتخاب اشتباه در اینجا، یعنی هدر دادن منابع یا ایجاد حفره امنیتی.

۱. وقتی همه فقط اینترنت میخواهند یا همان Masquerade

این رایجترین حالت است. فرقی نمیکند شرکت ۵ نفر باشد یا ۵۰۰ نفر؛ همه درخواستهای خروجی با یک IP عمومی فرستاده میشوند. روتر با استفاده از تکنیک PAT یا همان ترجمه پورت، به هر نشست یک پورت خاص اختصاص میدهد تا ترافیک بازگشتی قاطی نشود. در واقع پورتها هستند که اجازه میدهند هزاران نفر همزمان از یک آیپی واحد استفاده کنند.

۲. وقتی سرور باید دیده شود یا همان Port Forwarding

اگر مدیر شرکت بخواهد از خانه دوربینهای مداربسته را چک کند، یا کلاینتها نیاز به دسترسی به سرور اتوماسیون داشته باشند، ماجرا برعکس میشود. اینجا درخواست از بیرون میآید و ما باید به روتر بگوییم: اگر کسی با پورت ۸۰۸۰ آمد، او را بفرست سراغ سرور داخلی با آیپی فلان. این همان چیزی است که به اسم پورت فورواردینگ میشناسید.

۳. سناریوی خاص یا همان Static NAT 1:1

در دیتاسنترها یا سازمانهای حساس، گاهی نیاز داریم یک سرور خاص، IP پابلیک اختصاصی خودش را داشته باشد. اینجا یک نگاشت یک به یک انجام میدهیم. این روش بالاترین پایداری را دارد اما به شدت پرهزینه است چون باید برای هر سرور یک IP جدا بخرید.

تفاوت حیاتی NAT و PAT که باید بدانید

بسیاری از افراد این دو را به جای هم به کار میبرند اما در تخصص شبکه، این تفاوت بسیار مهم است. در نَت کلاسیک، شما برای هر آدرس داخلی به یک آدرس خارجی نیاز دارید. اما در پَت یا همان Port Address Translation، ما از شماره پورتها استفاده میکنیم.

به زبان ساده:

NAT استاتیک: هر کارمند یک کلید اختصاصی برای ورود به ساختمان دارد.

PAT: همه کارمندان از یک در اصلی وارد میشوند اما هر کدام یک برچسب روی سینه دارند که نشان میدهد به کدام اتاق تعلق دارند.امروزه بیش از ۹۵ درصد شبکهها از PAT استفاده میکنند تا در هزینههای خرید آیپی صرفهجویی کنند.

چالشهای مدرن: CGNAT و دردسرهای پشتیبانی

اخیراً بسیاری از کاربران خانگی و حتی تجاری با ما تماس میگیرند و میگویند با اینکه پورت فورواردینگ را انجام دادهاند، باز هم دسترسی از بیرون قطع است. مقصر اصلی معمولاً ISP است.به دلیل تمام شدن آدرسهای IPv4، سرویسدهندههای اینترنت از تکنیکی به نام CGNAT استفاده میکنند.

یعنی خود سرویسدهنده هم یک لایه NAT روی شبکه اعمال میکند. در این حالت، IP که روی مودم شماست، واقعاً پابلیک نیست. راه حل؟ متاسفانه یا باید سرویس خدمات پشتیبانی شبکه را ارتقا دهید و درخواست IP Static یا همان آیپی ثابت بدهید، یا سراغ راهکارهای ابری بروید.

تاثیر NAT روی سرویسهای VoIP و مشکل یکطرفه شدن صدا

اگر از تلفنهای تحت شبکه استفاده میکنید، NAT میتواند بزرگترین دشمن شما باشد. پروتکل SIP که تماس را برقرار میکند، آدرس IP را داخل بسته دیتای خود مینویسد، نه فقط در هدر.

NAT معمولی فقط هدر را تغییر میدهد اما دست به دیتای داخل بسته نمیزند.نتیجه این میشود که تماس برقرار است، اما صدا یکطرفه میرود! برای حل این موضوع، متخصصان ما معمولاً یا از مکانیزمهای STUN Server استفاده میکنند یا در فایروالهایی مثل میکروتیک، سرویس SIP Helper را با دقت تنظیم میکنند تا پکتها درست بازنویسی شوند.

عدم توجه به این نکته کوچک میتواند کل پروژه ویپ یک شرکت را با شکست مواجه کند.

امنیت در لایه NAT: آیا واقعا محافظت میشویم؟

یک باور غلط وجود دارد که چون NAT آدرسهای داخلی را پنهان میکند، پس ما کاملا ایمن هستیم. حقیقت این است که NAT به صورت تصادفی یک لایه امنیتی ایجاد میکند چون از ورود درخواستهای ناخواسته از بیرون به داخل جلوگیری میکند. اما این به هیچ وجه جایگزین فایروال نیست.هکرها میتوانند با تکنیکهایی مثل NAT Slipstreaming از این لایه عبور کنند. بنابراین حتی با وجود نَت، شما همچنان به یک سیستم تشخیص نفوذ و دیواره آتش قدرتمند نیاز دارید تا پکتها را در لایه اپلیکیشن بررسی کند.

جدول مقایسهای انواع NAT برای تصمیمگیری بهتر

| نوع NAT | کاربرد اصلی | سطح پیچیدگی | هزینه آیپی |

| استاتیک (۱:۱) | سرورهای بسیار حساس | پایین | بالا |

| دینامیک | شبکههای بزرگ با استخر آیپی | متوسط | متوسط |

| PAT (Masquerade) | اینترنترسانی به کاربران | پایین | بسیار کم |

| Destination NAT | پورت فورواردینگ و دوربین | متوسط | کم |

جمعبندی فنی

NAT فقط یک تنظیم ساده در مودم نیست؛ بلکه دروازه اصلی ارتباط سازمان شما با جهان بیرون است. پیکربندی صحیح آن یعنی امنیت بالاتر و دسترسی پایدارتر، و اشتباه در آن یعنی اختلالات همیشگی که دلیلش را پیدا نمیکنید.اگر حس میکنید شبکه شرکت کند است، سرویسهای ریموت دسکتاپ اختلال دارند یا نیاز دارید زیرساختهایی مثل مجازی سازی دسکتاپ را روی بستر اینترنت امن پیاده کنید، تیم فنی متااندیش میتواند معماری شبکه شما را بازبینی و اصلاح کند.

سوالات متداول

چرا با وجود تنظیم NAT، باز هم نمیتوانم به سرور وصل شوم؟

معمولاً سه دلیل دارد: یا مشکل CGNAT از سمت ISP دارید، یا فایروال ویندوز جلوی پورت را گرفته است، و یا Gateway دستگاه مقصد اشتباه تنظیم شده است. حتما بررسی کنید که دستگاه مقصد بتواند راه برگشت به روتر را پیدا کند.

آیا NAT امنیت شبکه را تامین میکند؟

NAT ساختار داخلی شبکه را پنهان میکند که خوب است، اما هرگز جایگزین فایروال نیست. شما همچنان نیاز به تنظیم Ruleهای دقیق امنیتی و آنتیویروسهای تحت شبکه دارید.

تفاوت اصلی NAT و Port Forwarding در چیست؟

در واقع Port Forwarding نوعی از NAT است که ترافیک ورودی را مدیریت میکند، در حالی که NAT به معنای کلی معمولاً به ترافیک خروجی کاربران برای دسترسی به اینترنت اشاره دارد.

برای شرکتهای کوچک چه روتری برای مدیریت NAT پیشنهاد میکنید؟

برای شرکتهای زیر ۵۰ نفر، روترهای سری hEX یا RB میکروتیک به دلیل قابلیتهای مدیریت کانکشن فوقالعاده و قیمت مناسب، گزینههای ایدهآلی هستند. این دستگاهها جدول ترجمه آدرس بسیار پایداری دارند.